Al presionar las teclas WIN + R se abrirá el siguiente cuadro:

El cual nos facilitara la búsqueda y ejecución de programas y comandos.

msinfo32: muestra una visión general del hardware, los componentes del sistema y el entorno de software. Este artículo proporciona información general acerca de los modificadores disponibles con el comando MSINFO32.

Mediante dichos modificadores, MSINFO32 puede emplearse para:

Utilizar Información del sistema desde un archivo por lotes

Crear archivos .nfo o .txt que contengan información correspondiente a las categorías especificadas.

Abrir Información del sistema y mostrar únicamente determinadas categorías.

Guardar un archivo en modo silencioso (sin abrir Información del sistema).

Iniciar Información del sistema conectado a un equipo remoto.

Crear un acceso directo que abra Información del sistema en una configuración utilizada con frecuencia.

Sintaxis:

msinfo32 [/?] [/pch] [/nfo

rutaAcceso] [/reportrutaAcceso] [/computerNombreEquipo]

[/showcategories] [/categoryIdCategoría] [/categoriesIdCategoría] Parameters

rutaAcceso

Especifica el archivo que se abrirá en el formato C:\carpeta1\archivo1.xxx, donde C es la letra de unidad, carpeta1 es la carpeta, archivo1 es el archivo y xxx es la extensión de archivo.

NombreEquipo

Puede ser un nombre de la Convención de nomenclatura universal (UNC) una dirección IP o un Nombre de dominio completo.

IdCategoría

Este parámetro se obtiene mediante el modificador /showcategories.

/pch

Muestra la vista de historial.

/nfo{

rutaAcceso}

Guarda el archivo exportado como un archivo .nfo. Si el nombre de archivo especificado en

rutaAccesono termina en .nfo, se le anexará esta extensión.

/report{

rutaAcceso}

Guarda el archivo especificado en

rutaAccesoen formato txt. El nombre de archivo se guardará exactamente como aparece en la ruta de acceso. La extensión .txt no se anexará al archivo a menos que se especifique así en

rutaAcceso

/computer{

NombreEquipo}

Inicia Información del sistema para el equipo remoto especificado.

NOTA: si se conecta a un equipo remoto, debe disponer de los permisos apropiados para tener acceso a WMI en el equipo remoto.

/showcategories

Inicia Información del sistema y muestra los Id. de categoría en lugar de los nombres descriptivos o los nombres traducidos. Por ejemplo, cuando utiliza este modificador, la categoría Entorno de software se muestra como la categoría SWEnv. SWEnv es un argumento IdCategoría válido para los modificadores /category y /categories.

/category{

IdCategoría}

Inicia Información del sistema con la categoría especificada seleccionada. Utilice /showcategories para mostrar una lista con los Id. de categoría disponibles.

/categories{+

IdCategoría(+

IdCategoría)|+all(-

IdCategoría)}

Inicia Información del sistema y muestra únicamente la categoría o las categorías especificadas. También limita la información de salida a las categorías seleccionadas. Utilice /showcategories para mostrar una lista con los Id. de categoría disponibles.

NOTA: algunas categorías de Información del sistema contiene grandes cantidades de datos. Puede usar el comando start /wait para optimizar el rendimiento de los informes de estas categorías. Para obtener más información, consulte Temas relacionados.

LABEL: Crea, cambia o elimina la etiquete de volumen (nombre) de un disco.

Sintaxis:

LABEL [unidad:] [etiqueta]

Parámetros

Unidad: Especifica la ubicación del disco cuya etiqueta desea asignar.

Etiqueta: Especifica la nueva etiqueta de volumen, se deben incluir los dos (:) entre unidad y etiqueta.

LOGMAN: Registra estadísticas de trabajos de un archivo de registro de plan de producción.

Sinopsis

logman -v

-u

logman [-smooth porcentaje] [-minmax {elapsed|cpu}] archivo-registro

Argumentos

u: Mostrar la información sobre el uso del comando.

v: Mostrar la versión del comando.

smooth: Utilizar un coeficiente de ponderación que favorezca la ejecución más reciente del trabajo al calcular el tiempo de ejecución normal (promedio) de un trabajo. Esto se expresa como un porcentaje. Por ejemplo, -smooth 40 aplicará un coeficiente de ponderación del 40% a la ejecución más reciente del trabajo y del 60% al promedio existente. El valor predeterminado es cero.

minmax: Definir cómo se registran y notifican los tiempos mínimo y máximo de ejecución de los trabajos.

elapsed: Basar los tiempos mínimo y máximo de ejecución en el tiempo transcurrido.

cpu: Basar los tiempos mínimo y máximo de ejecución en el tiempo de CPU.

archivo-registro: El nombre del archivo de plan de producción o archivo de registro del que se extraen las estadísticas de trabajos.

Descripción

Los trabajos que ya se han registrado no se pueden volver a registrar. Si intenta hacerlo, se genera un mensaje de error 0 trabajos registrados.

ASSOC: sirve para mostrar o modificar las asociaciones de las extensiones de archivos. ASSOC es un comando que se ejecuta desde la línea de comando (cmd).

La asociación de las extensiones permite a Windows saber con qué aplicación podrá abrir un archivo, por ejemplo, la extensión xls está asociada a Excel, si haces doble clic en un archivo con extensión xls desde el Explorador de archivos, Windows abrirá Excel y cargará el archivo seleccionado.

Parámetros

<.ext> : Especifica la extensión con la cual asociar el tipo de archivo.

<fileType> : Especifica el tipo de archivo con el que asociar la extensión.

/?: Muestra la ayuda del comando en el símbolo del sistema.

Consejos

Si utilizas el comando sin parámetros obtendrás una lista completa de las asociaciones de extensiones de archivo actuales.

Si ASSOC es llamado con solo la extensión de archivo, mostrará la asociación actual del archivo para esa extensión. Si no especifica nada para el tipo de archivo y el comando se eliminará la asociación para la extensión de archivo.

Para eliminar una asociación de una extensión de archivo agrega un espacio en blanco después del signo =.

Puedes utilizar el operador de redirección > para enviar la salida del comando ASSOC a un archivo de texto.

BREAK: Establece o borra la comprobación extendida de CTRL + C en sistemas MS-DOS. Si se usa sin parámetros, break muestra la configuración actual.

Nota: Este comando ya no está en uso. Sólo está incluido para conservar la compatibilidad con archivos de MS-DOS existentes, pero no tiene ningún efecto en la línea de comandos debido a que la funcionalidad es automática.

Sintaxis:

break=[on|off]

Comentarios:

Si las extensiones de comando se habilitan y se ejecutan en la plataforma Windows, la inserción del comando break en un archivo por lotes entra en un punto de interrupción codificado de forma rígida si lo depura un depurador.

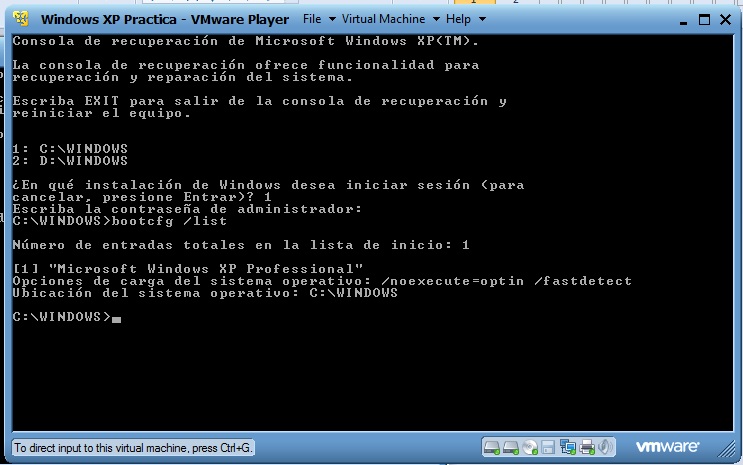

BOOTCFG: es un comando de la Consola de recuperación de Microsoft Windows que opera con el archivo Boot.ini. Este comando tiene una función que puede explorar los discos duros en busca de instalaciones de Microsoft Windows y agregarlas a un archivo Boot.ini existente o reconstruir un nuevo archivo Boot.ini si no existe ninguno.

El comando bootcfg permite agregar parámetros adicionales del archivo Boot.ini a entradas nuevas o existentes.

Para usar el comando bootcfg, inicie la Consola de recuperación con el CD-ROM de Windows XP y, después, haga clic en Consola de recuperación. O bien, instale la Consola de recuperación en el equipo y seleccione el comando en el menú Inicio.

Comando bootcfg y sus usos:

– El comando bootcfg /default define la opción predeterminada del sistema operativo en el menú Inicio (este comando selecciona la entrada del sistema operativo automáticamente).

– El comando bootcfg /add explora el equipo en busca de instalaciones de Windows (si se ha configurado el inicio dual), y después muestra los resultados. Desde esta ubicación puede agregar una instalación al menú Inicio.

Éste es un ejemplo del mensaje que puede aparecer:

Buscando instalaciones de Windows en todos los discos.

Espere, esto puede tardar algunos minutos…

Total de instalaciones de Windows identificadas: 2

[1] C:\Windows

[2] D:\Windows

Seleccione una instalación para agregarla: (seleccione un número)

Escriba el identificador de carga: (descripción personalizada del sistema operativo que se carga desde el menú de inicio, Boot)

Escriba las opciones de carga del sistema operativo: (es decir: /fastdetect)

Este proceso agrega una entrada nueva en el menú Inicio. Cuando agrega una instalación, el comando bootcfg también la convierte en la entrada predeterminada de sistema operativo de inicio.

– El comando bootcfg /rebuild explora los discos duros del equipo en busca de instalaciones de Windows NT, Windows 2000 o Windows XP, y muestra los resultados. Puede agregar las instalaciones de Windows detectadas.

Éste es un ejemplo del mensaje que puede aparecer:

Total de instalaciones de Windows identificadas: 2

[1] C:\Windows

¿Agregar la instalación a la lista de inicio? (S/N/Todo):

Escriba el identificador de carga: (descripción personalizada del sistema operativo que se carga desde el menú de inicio)

Escriba las opciones de carga del sistema operativo: (es decir: /fastdetect)

[2] D:\Windows

¿Agregar la instalación a la lista de inicio? (S/N/Todo):

Escriba el identificador de carga: (descripción personalizada del sistema operativo que se carga desde el menú de inicio)

Escriba las opciones de carga del sistema operativo: (es decir: /fastdetect)

– El comando bootcfg /scan explora los discos duros del equipo en busca de instalaciones de Windows NT, Windows 2000 o Windows XP, y muestra los resultados.

Éste es un ejemplo del mensaje que puede aparecer:

Buscando instalaciones de Windows en todos los discos

Espere, esto puede tardar algunos minutos…

Total de instalaciones de Windows identificadas: 2

[1] C:\Windows

[2] D:\Windows

– El comando bootcfg /list lee el archivo Boot.ini y después muestra el identificador, las opciones de carga y la ubicación (ruta de acceso) del sistema operativo. Éste es un ejemplo del mensaje que puede aparecer:

Total de entradas de la lista de inicio: 2

[1] Microsoft Windows Whistler Professional

Opciones de carga del sistema operativo: /fastdetect

Ubicación del sistema operativo: D:\Windows

[2] Microsoft Windows Whistler Server

Opciones de carga del sistema operativo: /fastdetect

Ubicación del sistema operativo: C:\Windows

– El comando bootcfg /redirect habilita la redirección en el cargador de inicio, con la configuración especificada como puerto y velocidad en baudios. Este comando se utiliza para habilitar la característica Administración desatendida.

Un ejemplo de este comando sería el siguiente:

bootcfg /redirect com1 115200

bootcfg /redirect useBiosSettings

– El comando bootcfg /disableredirect deshabilita la redirección en el cargador de inicio, con la configuración especificada como puerto y velocidad en baudios. Este comando se utiliza para deshabilitar la característica Administración desatendida.

También puede modificar el archivo Boot.ini en la interfaz gráfica de usuario (GUI) de Windows XP:

1. En el Panel de control, haga doble clic en Sistema.

2. En la ficha Opciones avanzadas, haga clic en Inicio y recuperación y en Configuración.

3. En Inicio del sistema, haga clic en Modificar.

4. Debe guardar sus cambios y hacer clic en Aceptar para salir de la ventana Inicio y recuperación y que se vean los cambios en el archivo Boot.ini.

5. Haga clic en Inicio, en Ejecutar y escriba: msconfig para iniciar la Utilidad de configuración del sistema.

6. Haga clic en la ficha Boot.ini.

BCDEDIT: Los archivos datos de la configuración de arranque (BCD) (BCD) proporcionan un almacén que se usa para describir las aplicaciones de arranque y la configuración de la aplicación de arranque. Los objetos y elementos del almacén reemplazan boot. ini de forma eficaz.

BCDEdit es una herramienta de línea de comandos para administrar almacenes BCD. Se puede usar para una variedad de propósitos, como la creación de nuevos almacenes, la modificación de almacenes existentes, la adición de parámetros de menú de arranque, etc. BCDEdit sirve esencialmente el mismo propósito que Bootcfg. exe en versiones anteriores de Windows, pero con dos mejoras importantes:

Expone una mayor variedad de parámetros de arranque que Bootcfg. exe.

Ha mejorado la compatibilidad con scripting.

Nota

Se requieren privilegios administrativos para usar BCDEdit para modificar BCD.

BCDEdit es la herramienta principal para editar la configuración de arranque de Windows Vista y versiones posteriores de Windows. Se incluye con la distribución de Windows Vista en la carpeta%WINDIR%\System32.

BCDEdit está limitado a los tipos de datos estándar y está diseñado principalmente para realizar cambios comunes en BCD. Para operaciones más complejas o tipos de datos no estándar, considere la posibilidad de usar la interfaz de programación de aplicaciones (API) de BCD Instrumental de administración de Windows (WMI) para crear herramientas personalizadas más eficaces y flexibles.

Sintaxis

BCDEdit /Command [<Argument1>] [<Argument2>] ...

CACLS: Descriptores de seguridad y ACL

Cualquier objeto en un Windows con núcleo NT y sobre un sistema de archivos NTFS tiene asociados unos parámetros de seguridad almacenados en los llamados descriptores de seguridad. En un descriptor de seguridad está guardado quién es el propietario del objeto y a qué grupo de usuarios pertenece, así como quién tiene acceso al objeto y qué tipo de permisos tiene de acceso. Estos permisos están guardados en las llamadas ACLs (en inglés, Access Control List) o Listas de Control de Acceso.

En principio, los descriptores de seguridad no están almacenados concretamente en ninguna carpeta. Lo están en forma de metadatos en la MFT. Por tanto, directamente no podemos acceder a dichos descriptores ni editarlos (directamente). A lo máximo que podemos llegar es a verlos encriptados en el registro de Windows. Por ejemplo: iniciamos sesión con una cuenta de Administrador y nos vamos a Inicio > Ejecutar y escribimos regedit. Si navegamos hasta la clave que aparece en la imagen, veremos el valor Security. Ese es el descriptor de seguridad asociado al servicio "Registro de sucesos".

Pero mediante la GUI o usando el comando cacls podemos modificarlos.

LAS ACLs: El comando cacls se encarga de gestionar las ya mencionadas Listas de Control de Acceso (en adelante ACL). Existen dos tipos de ACL: DACL y SACL. Veamos brevemente cada una:

DACL: son las siglas de “Discretionary Access Control List”, es decir, Lista discrecional de control de acceso. En ella están almacenados los permisos de acceso al objeto y es controlada por el propietario de dicho objeto.

SACL: son las siglas de “System Access Control List”, o Lista de control de acceso del sistema. Está relacionada con las acciones que serán auditadas por el sistema.

Modificar: Este es uno de los permisos que más derechos otorgan sobre la carpeta o archivos en los que se aplique ya que habilita todos y cada uno de los permisos explicados anteriormente excepto el de tomar posesión y Eliminar Subcarpetas y Archivos y Cambiar los permisos, ya que estos sólo pueden ser llevados a cabo por el permiso Control Total.

Control Total: Como hemos dicho este permiso digamos que engloba a todos los descritos con anterioridad da el control total sobre quien se otorgue, incluida la posibilidad de tomar posesión. Cuyo proceso tenéis definido en nuestras FAQs y que suele ser una característica exclusiva del grupo de administradores.

El concepto de Tomar Posesión es fácilmente comprensible, si entendemos que el sistema de permisos NTFS recuerda el propietario del archivo. Así, para las carpetas que contienen los perfiles de usuarios en Documents and Settings, el propietario siempre es el usuario cuyos archivos se contienen en esas carpetas y tiene por defecto Control Total, sobre sus archivos y carpetas, por lo que por defecto siempre podrá modificar sus permisos para denegar acceso a otros usuarios. Cuando otro usuario Toma Posesión de una carpeta significa que asume la propiedad de la carpeta y del contenido de la misma, si así lo indicamos en el proceso de posesión.

El color gris tenue que podemos ver al acceder a la pestaña seguridad de un archivo en cuestión suele indicarnos que ese permiso está heredado del contenedor principal, podemos desactivarlo, simplemente tildando la opción contraria, o bien realizando los cambios en el contenedor principal, con lo que se aplicarán estos permisos a todo el contenido de la carpeta.

Por defecto: estos permisos pueden ser aplicados sobre usuarios concretos y específicos de nuestro sistema o bien sobre grupos de usuarios. En Windows XP se definen una serie de usuarios por defecto, que son los siguientes:

Grupos de Usuarios

Usuarios: Este grupo es el que más restricciones impone en el sistema pero con el que más seguro es trabajar. Al Grupo Usuarios no le está permitido modificar el registro, ni modificar los archivos del sistema operativo, o los Archivos de Programa, en la práctica supone que no pueden instalar software. Aunque tiene Control Total, sobre los archivos que ellos creen y sobre su propia rama del registro, HKEY_CURRENT_USER, también se les permite apagar el PC.

Usuarios Avanzados: Este grupo impone menos restricciones que el grupo de usuarios pero más que el de administradores. Digamos que está a medio camino entre ambos grupos. En realidad, muchos de los problemas de restricciones que se dan al ejecutar software en nuestro equipo, se solventan con la utilización de este tipo de usuario. Los usuarios Avanzados pueden, por tanto, ejecutar aplicaciones diseñadas para Sistemas Operativos con núcleo NT anteriores a Windows 2000. Iniciar y detener servicios que no sean los básicos y los que se inician de forma predeterminada con el sistema operativo, instalar cualquier programa que no modifique los archivos del sistema operativo y tener acceso a los datos del grupo de usuarios, a no ser que estos les retiren específicamente el permiso de acceso a sus archivos.

Operadores de Copia de Seguridad: Son usuarios destinados a crear y restaurar copias de seguridad, y cuyas acciones se aplican independientemente del sistema de permisos especificado en el sistema operativo. Estos usuarios pueden iniciar sesión en nuestro sistema y también apagarlo.

Administradores: Este es el que más poder otorga en el sistema y sólo debería utilizarse para las tareas específicas que están destinados a ellos, como por ejemplo: instalación de componentes del Sistema Operativo, es decir, drivers, servicios, actualizaciones y Service Packs, reparación del sistema operativo, administración de auditorias y gestión y control de permisos sobre contenedores y objetos, y administración de grupos de usuarios.

Invitados: Los usuarios pertenecientes a este grupo tienen los mismos permisos que el grupo de Usuarios, y está destinado para proporcionar acceso a todo aquel que no tenga una cuenta especifica en el sistema. En Windows XP, por defecto, estos usuarios no pueden apagar el sistema, y además se halla la cuenta deshabilitada ya que no se requiere contraseña para acceder como invitado a nuestro sistema operativo, con los problemas de seguridad que ello podría conllevar.:

Red: Comprende a todos los usuarios que tienen acceso a nuestro equipo a través de la red.

Usuario Terminal Server: Cuando hemos habilitado Terminal Server en nuestro equipo para acceder de forma remota a nuestra máquina, este grupo se habilita y comprende a todos los usuarios que han iniciado sesión mediante Terminal Server.

Operadores de Configuración de Red: En este grupo se encuadran todos los usuarios que pueden modificar la configuración de TCP/IP de las propiedades de red. Por defecto no tiene ningún usuario predefinido.

Grupos especiales

Duplicadores: Es un grupo destinado a integrar los usuarios que pueden replicar un directorio en el servicio de replicación de archivos en un controlador de dominio. En estaciones cliente y en PC’s que no estén integrados en un dominio no tiene sentido agregar usuarios a este grupo.

System: Es uno de los grupos especiales de Windows, y en el no hay ningún usuario predefinido ya que está exclusivamente dedicado al acceso de fichero para que procesos esenciales del sistema operativo se puedan llevar a cabo.

Usuarios Interactivos: Grupo que identifica al usuario actualmente logueado en nuestro Sistema Operativo.

Sintaxis del comando cacls

La sintaxis del comando es bien sencilla, aunque tiene varios modificadores o parámetros.

Antes de seguir comentar que todo lo que sigue se tecleará desde la consola de comandos. Es decir, Inicio > Ejecutar y escribimos cmd y ahí podemos teclear todo lo que sigue.

La sintaxis más inmediata del comando cacls es la siguiente:

cacls nombre_de_archivo

Por ejemplo, si tenemos en el escritorio un archivo llamado ejemplo.exe pues tecleamos:

cacls escritorio\ejemplo.exe

y nos saldrán los permisos que tiene asignado ese archivo. Igualmente podemos podemos usar variables de entorno o la ruta completa del archivo. Por ejemplo, si queremos consultar los permisos del archivo explorer.exe que está en la carpeta WINDOWS, podemos escribir:

cacls %windir%\explorer.exe

o bien

cacls c:\windows\explorer.exe

Como siempre, si la ruta contiene espacios, hay que introducir comillas:

cacls “%userprofile\mi carpeta\exam.exe”

Como casi todos los comandos de Windows, éste también cuenta con una serie de modificadores, que son:

/T Con este modificador podemos cambiar los permisos a todos los archivos de una carpeta y subcarpetas.

/E Con él podemos modificar la ACL sin cambiarla.

/C Es, digamos, el modo silencionso. Si al modificar las ACLs encuentra algún error, lo omite y sigue modificándola.

/G Este es el comando para conceder permisos a un usuario en particular. Los permisos son los siguiente:

N ningún permiso

W permiso de escritura

C permiso de cambiar

F control total

Por ejemplo, para concederle al usuario Usuario permisos de escritura sobre el archivo ejemplo.exe que está en la carpeta “Carpeta personal” del escritorio, podríamos hacerlo de la siguiente forma:

cacls “%userprofile%\escritorio\carpeta personal\ejemplo.exe” /g Usuario:w

/R Este comando suspende los permisos a un usuario y actúa conjuntamente con /E (ya que /E modifica la ACL pero no la cambia)

/P Este comando sustituye los permisos del usuario

/D deniega a un usuario el acceso.

Por ejemplo, para denegar al usuario User el acceso al archivo anterior, escribimos:

cacls “%userprofile%\escritorio\carpeta personal”\ejemplo.exe /d User

Si nos equivocamos al escribir el nombre del usuario nos aparecerá un mensaje como este:

No se ha efectuado ninguna asignación entre los nombres de cuenta y los identificadores de seguridad.

Cuando se consulten permisos sobre carpetas podemos obtener las siguientes abreviaturas:

OI que se refiere a que los objetos creados bajo el directorio heredarán el permiso

CI que se refiere a que los subdirectorios creados bajo este directorio heredarán el permiso

IO que hace referencia a que el permiso no afectará al directorio y por tanto sólo lo herederán los subdirectorios

(IO)(CI) los permisos lo tomará la carpeta y lo herederán las subcarpetas y archivos

(OI)(CI)(IO) los permisos sólo lo heredarán subcarpetas y archivos

(CI)(IO) el permiso sólo lo heredarán las subcarpetas

(IO)(IO) el permiso sólo lo heredarán los archivos

Ninguna salida se refiere sólo a esta carpeta

A la hora de consultar y modificar permisos podemos usar caracteres comodines para hacerlo a varios a la vez. Por ejemplo:

cacls %windir%\*.exe

Nos daría todos los permisos de los archivos con extensión exe de la carpeta Windows. También podemos asignar a varios usuarios permisos sobre un mismo archivo con un solo comando:

cacls “%userprofile%\escritorio\carpeta personal\ejemplo.exe” /g Usuario:w /d User2

le daría al usuario Usuario permisos de escritura sobre el archivo y a User2 se los denegaría.

cacls “%userprofile%\escritorio\carpeta personal\ejemplo.exe” /g Usuario:w User2:f

le daría al usuario Usuario permisos de escritura sobre el archivo y al usuario User2 control total.

Finalmente, veremos que al ejecutar alguna acción de permisos se nos pregunta si estamos seguros o no de lo que vamos a hacer. Para evitar este mensaje tecleamos lo siguiente:

echo Y cacls “%userprofile%\escritorio\carpeta personal\ejemplo.exe” /g Usuario:w User2:f

teniendo en cuenta de que entre la “Y” y el símbolo | no hay ningún espacio.

La herramienta XCACLS, un Cacls mejorado

Xcacls es una herramienta por línea de comandos que puede mostrar información en pantalla que la herramienta sucedánea CACLS no puede mostrar.

Esta herramienta es especialmente útil para mostrar y establecer permisos NTFS especiales, y sobre todo para automatizar scripts por línea de comandos que establezcan los permisos iniciales de carpetas y archivos en instalaciones desatendidas.

CHCP: tiene la misma funcionalidad que el comando CD, es decir, permite cambiar de directorio y, también, se puede utilizar para mostrar el nombre del directorio actual. Ambos son comandos internos de cmd.exe.

Estructura de directorios en la unidad C para ejemplos de uso del comando CHDIR, en el tutorial de CMD de {Abrirllave.com

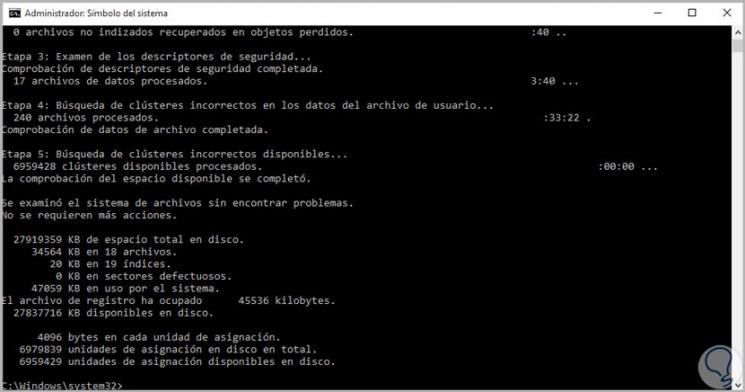

CHKDSK: Comando utilizado en computadoras que funcionan bajo los sistemas operativos DOS, OS/2 y Microsoft Windows, y es utilizado para comprobar la integridad tanto de unidades de disco duro como unidades de disco flexible, y para reparar errores lógicos en el sistema de archivos.

Sintaxis

chkdsk [volumen:][[rutaDeAcceso] nombreDeArchivo] [/f] [/v] [/r] [/x] [/i] [/c] [/l[:tamaño]]

Parámetros

El comando chkdsk lo podemos acompañar de los siguientes parámetros:

/f Corrige los errores del disco. El disco debe estar bloqueado. Si chkdsk no consigue bloquear la unidad, aparecerá un mensaje que le preguntará si desea comprobar la unidad la próxima vez que reinicie el equipo.

/v Muestra el nombre de todos los archivos de todos los directorios a medida que se comprueba el disco.

/r Encuentra los sectores defectuosos y recupera la información que sea legible. El disco debe estar bloqueado.

/x Sólo se debe utilizar con NTFS. Fuerza a que se desmonte previamente el volumen si es necesario. Todos los identificadores abiertos en la unidad dejan de ser válidos. El modificador /x incluye además las funciones del modificador /f.

/i Sólo se debe utilizar con NTFS. Realiza una comprobación menos exhaustiva de las entradas del índice, con lo que se reduce el tiempo necesario para ejecutar chkdsk.

/c Sólo se debe utilizar con NTFS. Omite la comprobación de ciclos en la estructura de la carpeta, con lo que se reduce el tiempo necesario para ejecutar chkdsk.

/l[:tamaño] Sólo se debe utilizar con NTFS. Cambia el tamaño del archivo de registro al valor especificado. Si se omite el parámetro de tamaño, /l muestra el tamaño actual.

/? Muestra Ayuda en el símbolo del sistema.

CLEANMGR: Cuando lo escribas te aparecerá una ventana emergente pidiéndote que selecciones una unidad de disco. Lo que habrás hecho es lanzar la aplicación de Windows para liberar espacio. Vamos, que es una aplicación a la que puedes acceder desde el menú de inicio, pero también desde la consola.

Para acceder al liberador de espacio, sólo tenemos que hacer click derecho sobre una unidad de almacenamiento, y en “Propiedades”. En la ventana que se abre, tenemos que pulsar en “Liberar espacio”. También podemos pulsar la tecla Windows + R y ejecutar el comando “cleanmgr.exe”.

Después de un momento, aparecerá una ventana en la que podemos elegir qué es lo que podemos borrar; las miniaturas y los archivos temporales suelen ocupar más espacio del que creíamos.

Una parte “obsoleta” de Windows 10

Pero como decíamos, todo cambia. Ayer mismo os hablábamos de una nueva función de Windows 10 que liberará espacio en el disco usando la nube; pues bien, enterrado en el anuncio de Microsoft se encuentra el aviso de que el liberador de espacio será abandonado en Windows 10 con la próxima actualización de octubre.

Esto no significa que vayamos a perder esta herramienta de la noche a la mañana. Probablemente podremos seguir usándolo; pero no recibirá actualizaciones y será software “obsoleto” para Microsoft. Por lo que no deberíamos encariñarnos mucho con él.

La verdad es que el liberador de espacio clásico ya tiene un digno sucesor en Windows 10. Aquí te contamos cómo usarlo, pero básicamente tiene funciones parecidas, con una interfaz moderna.

No hay comentarios.:

Publicar un comentario